發(fā)布時(shí)間 :2022年02月24日

類型 :勒索軟件

隨著加密貨幣市值的一路飆升�����,惡意挖礦軟件正在全球肆虐�,打擊此類挖礦活動(dòng)已經(jīng)成為近期整治的重點(diǎn)��。對(duì)此�����,亞信安全總結(jié)出挖礦行為以及感染挖礦木馬對(duì)企業(yè)的影響���,帶你全面了解挖礦病毒的攻擊鏈條��,并對(duì)難以偵測(cè)和阻斷的此類攻擊行動(dòng)提出了有針對(duì)性的建議�。

挖礦病毒的“奪命三刀”

去年以來,我國(guó)虛擬貨幣監(jiān)管政策持續(xù)加碼��,清退“挖礦”活動(dòng)與禁止相關(guān)業(yè)務(wù)活動(dòng)雙管齊下�。國(guó)家發(fā)改委等11個(gè)部門印發(fā)《關(guān)于整治虛擬貨幣“挖礦”活動(dòng)的通知》,要求加強(qiáng)虛擬貨幣“挖礦”活動(dòng)上下游全產(chǎn)業(yè)鏈監(jiān)管����,嚴(yán)查嚴(yán)處國(guó)有單位機(jī)房涉及的“挖礦”活動(dòng)。接連的重拳出擊���,體現(xiàn)了國(guó)家對(duì)整治“挖礦”的決心����。那么�����,一旦參與“挖礦”活動(dòng)��,或者是中招挖礦病毒之后�����,企業(yè)會(huì)有多大損失呢?

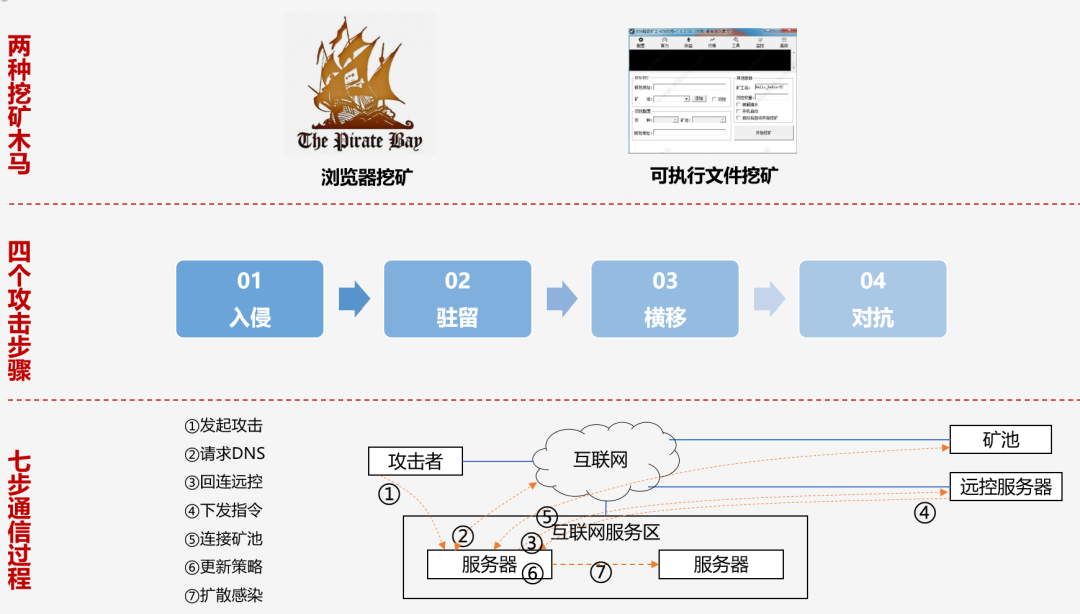

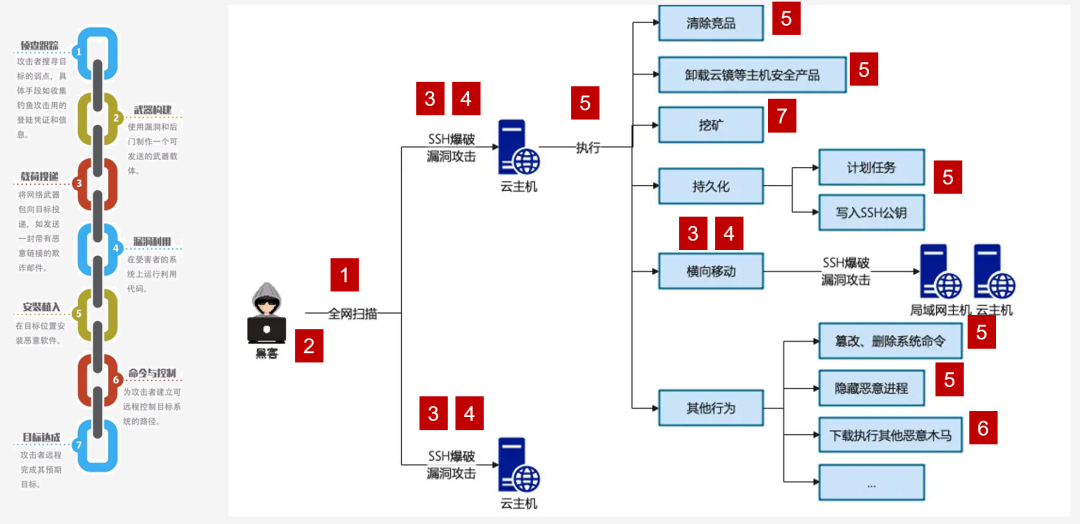

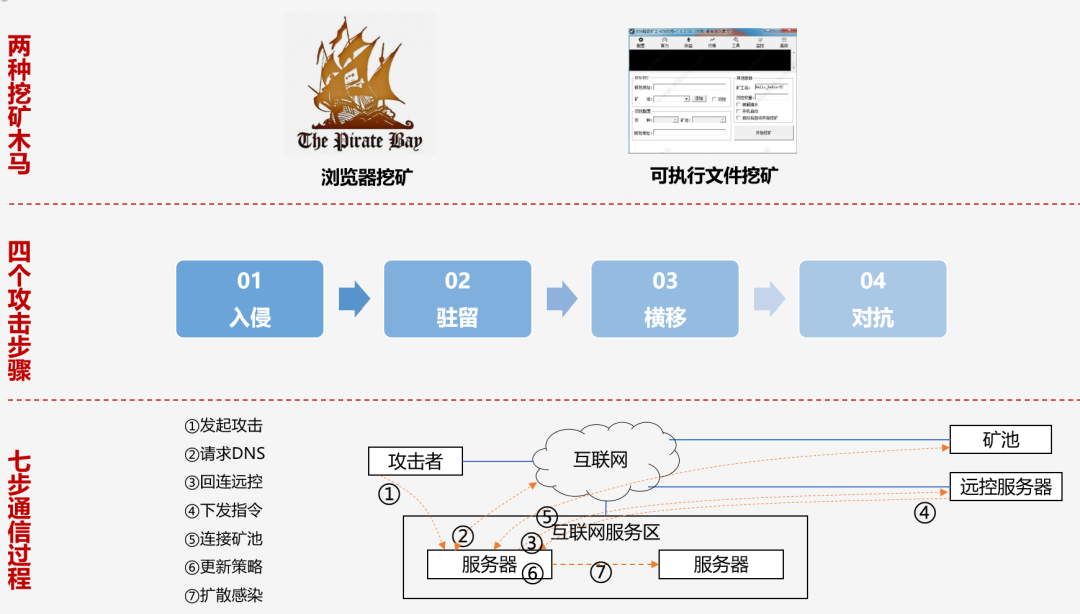

圖:典型的挖礦木馬攻擊場(chǎng)景��、步驟和通信過程

丟失算力�����,能耗成本巨大

“挖礦”需要一個(gè)龐大的計(jì)算系統(tǒng)��,會(huì)導(dǎo)致組織的終端���、服務(wù)器��、網(wǎng)絡(luò)設(shè)備等卡頓����、CPU飚滿��,直接影響企業(yè)的正常業(yè)務(wù)往來�。不僅企業(yè)整體算力大減��,還會(huì)付出額外的電力成本和運(yùn)維成本����。數(shù)據(jù)顯示��,截至2020年����,全球比特幣“挖礦”的年耗電量大約是149.37太瓦時(shí)(1太瓦時(shí)為10億度電)�,這一數(shù)字已經(jīng)超過馬來西亞、烏克蘭�����、瑞典的耗電量�,接近耗電排名第25名的越南。

點(diǎn)名通報(bào)���,很有可能被“拉閘”

隨著一系列針對(duì)虛擬貨幣“挖礦”活動(dòng)整治文件和要求的發(fā)布�,各省市區(qū)域相關(guān)單位已開始積極響應(yīng)和開展行動(dòng)����,國(guó)內(nèi)江蘇、浙江�、廣東等省相繼開展虛擬貨幣“挖礦”活動(dòng)專項(xiàng)整治�����。而一旦被“通報(bào)”之后,如果 “屢教不改”���,發(fā)電企業(yè)則有權(quán)利對(duì)你“拉閘斷電”��。

數(shù)據(jù)泄露���,遭遇多重攻擊

一些“挖礦”的主機(jī)還可能會(huì)被植入勒索病毒,攜帶APT攻擊代碼等��,導(dǎo)致組織重要數(shù)據(jù)泄露���,或者黑客利用已經(jīng)控制的機(jī)器���,作為繼續(xù)對(duì)內(nèi)網(wǎng)滲透或攻擊其他目標(biāo)的跳板,導(dǎo)致更嚴(yán)重的網(wǎng)絡(luò)安全攻擊事件發(fā)生���。

挖礦木馬已全面進(jìn)化

亞信安全通過近年對(duì)重要遠(yuǎn)控木馬的樣本分析發(fā)現(xiàn)��,挖礦木馬已經(jīng)獲得全面進(jìn)化�,專業(yè)化攻擊團(tuán)隊(duì)的網(wǎng)絡(luò)武器級(jí)����,成為信息安全的最大威脅之一,發(fā)現(xiàn)����、防御挖礦木馬的手段已經(jīng)不再是單一的通過網(wǎng)絡(luò)協(xié)議檢測(cè)實(shí)現(xiàn)。

首先是數(shù)量�����。目前��,全球共2700萬(wàn)的挖礦木馬���,并且每周按照2萬(wàn)個(gè)增長(zhǎng)����。其次�����,不僅老病毒出現(xiàn)頻繁更新��,而且還出現(xiàn)了多個(gè)新型挖礦病毒�����,這其中包括通過WMI無(wú)文件挖礦實(shí)現(xiàn)雙平臺(tái)感染的病毒,利用“新冠病毒”郵件傳播的LemonDuck無(wú)文件挖礦病毒�����,以及借助“海嘯”僵尸網(wǎng)絡(luò)發(fā)動(dòng)DDoS攻擊的挖礦病毒等等��。

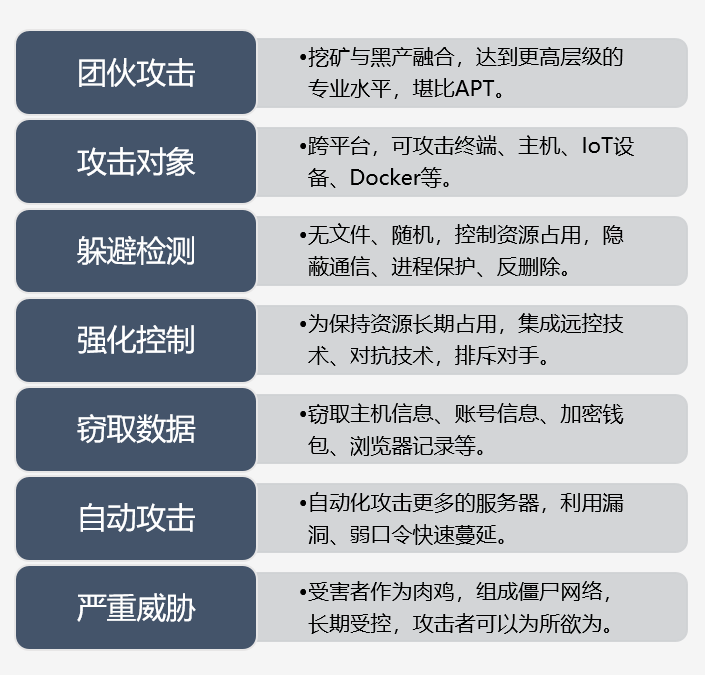

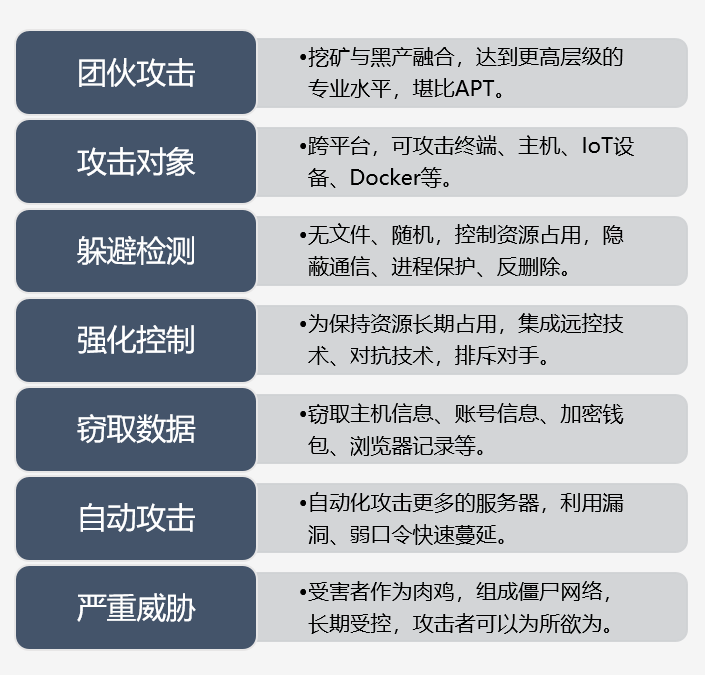

挖礦木馬逐步進(jìn)化����,不過將近一半的人對(duì)挖礦木馬的認(rèn)知,仍然停留在“一種占用本地資源進(jìn)行挖礦獲利的程序��,缺少破壞性”�。但是,許多變種的挖礦木馬�,已經(jīng)具備了團(tuán)伙作案、持久性��、隱蔽性����、對(duì)抗性和跨平臺(tái)等特征,以各種手段規(guī)避流量監(jiān)測(cè)和主機(jī)的安全檢測(cè)���。

圖:挖礦木馬進(jìn)化后的相關(guān)特征

檢測(cè)惡意挖礦活動(dòng)的方法

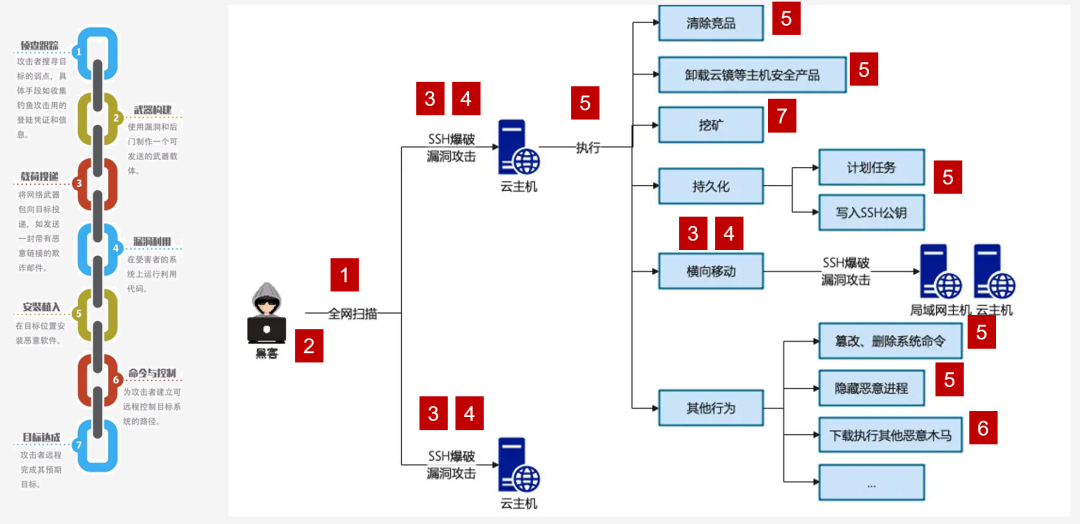

挖礦木馬會(huì)占用CPU進(jìn)行超頻運(yùn)算�,從而占用主機(jī)大量的CPU資源,嚴(yán)重影響服務(wù)器上的其他應(yīng)用的正常運(yùn)行��。黑客為了得到更多的算力資源����,一般都會(huì)對(duì)全網(wǎng)進(jìn)行無(wú)差別掃描�����,同時(shí)利用SSH爆破和漏洞利用等手段攻擊主機(jī)���。因此�����,可以從網(wǎng)絡(luò)殺傷鏈分解�,細(xì)致了大多數(shù)挖礦木馬的攻擊手段���。

圖:典型挖礦木馬網(wǎng)絡(luò)殺傷鏈分解

挖礦木馬顯著的行為特征就是極大的占用CPU及GPU資源主要包括:高CPU和GPU使用率��、響應(yīng)速度慢�����、 崩潰或頻繁重新啟動(dòng)�、系統(tǒng)過熱、異常網(wǎng)絡(luò)活動(dòng)(例如���,連接挖礦相關(guān)的網(wǎng)站或IP地址)��。因此�,其檢測(cè)則可以部署在網(wǎng)絡(luò)側(cè)和主機(jī)側(cè)�,利用基于黑名單的檢測(cè)技術(shù)、基于惡意行為的檢測(cè)技術(shù)����,以及基于機(jī)器學(xué)習(xí)的檢測(cè)技術(shù)來實(shí)現(xiàn)。

此外��,為了避免網(wǎng)絡(luò)用戶在不知情的情況下成為“挖礦”行為的“傀儡”����,我們可以采用一款高效的安全產(chǎn)品來解決。為此�,亞信安全提供了XDR整體方案,不僅可以幫助用戶更早的發(fā)現(xiàn)挖礦木馬威脅�、定位高危資產(chǎn)�����,并且通過根因和范圍分析�,確定是否存在挖礦行為��,攻擊是怎么發(fā)生���,從而確保終端和云端不留死角。