病毒警訊TOP 10

熱門病毒通告

亞信安全熱門病毒綜述 -

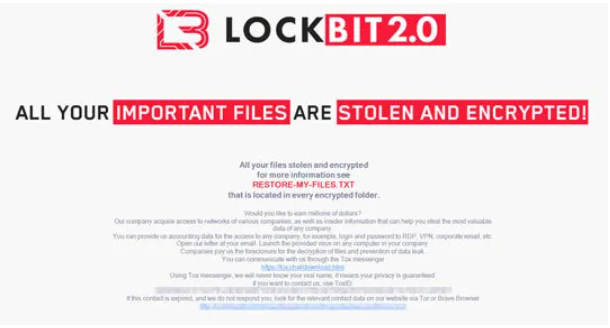

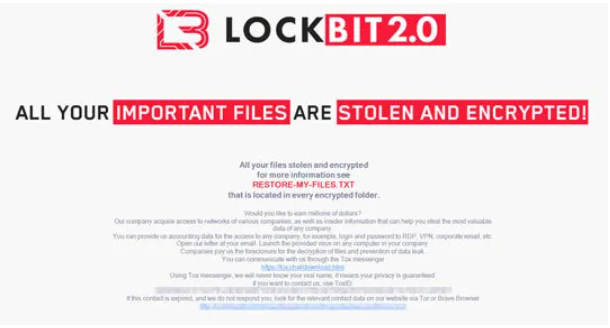

Ransom.Win32.LOCKBIT.YEBGW

該勒索病毒作為其他惡意軟件釋放的文件或用戶在訪問惡意站點時下載的文件到達系統(tǒng)���。其加密系統(tǒng)中的文件,加密后的文件被重命名為:{原始文件名}.{原始文件擴展名}.lockbit.�����。其添加如下注冊表自啟動項目:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

{F068DCBF-2828-A337-9BF8-9BCB3D5CBF55} = {Malware Filepath}\{Malware Filename}.exe

該勒索病毒將系統(tǒng)的桌面墻紙設置為以下圖片:

對該病毒的防護可以從下述鏈接中獲取最新版本的病毒碼:17.397.60

https://console.zbox.filez.com/l/2n6wBS

美國關鍵基礎設施遭到BlackByte勒索軟件入侵

近日���,據(jù)美國聯(lián)邦調(diào)查局FBI透露���,BlackByte 勒索軟件組織在過去三個月中至少入侵了三個美國關鍵基礎設施領域的網(wǎng)絡���。在此期間,BlackByte勒索軟件組織還聲稱竊取了49ers足球組織服務器上的數(shù)據(jù)�����。

BlackByte是一個勒索軟件即服務 (RaaS) 組織��,旨在加密受感染的Windows主機系統(tǒng)上的文件���,包括物理和虛擬服務器。該勒索軟件組織至少從2021年7月開始就一直活躍�����,針對全球企業(yè)展開攻擊���,以利用軟件漏洞(包括 Microsoft Exchange Server)來獲得對其企業(yè)目標網(wǎng)絡的初始訪問權限而聞名�����。

一個針對SMS電話驗證帳戶 (PVA) 服務的分析發(fā)現(xiàn),一個基于僵尸網(wǎng)絡的流氓網(wǎng)站關聯(lián)了數(shù)千部受感染的安卓手機�,這再次揭露了依托SMS進行賬戶驗證的漏洞。

下載了SMS攔截惡意軟件的安卓手機提供了一項名為smspva[.]net的特殊服務�����,研究人員懷疑安卓手機感染主要是利用以下兩種方式:一是通過用戶意外下載的惡意軟件���;二是通過在制造過程中預裝到設備中的惡意軟件���,這意味著供應鏈環(huán)節(jié)出現(xiàn)了問題。

新的銀行木馬Xenomorph正通過谷歌商店竊取客戶敏感信息

近日��,研究人員發(fā)現(xiàn)了一種名為Xenomorph的新Android銀行木馬�����,它通過已安裝超過50,000次的官方Google Play商店分發(fā)����。

該銀行木馬已攻擊56家歐洲銀行,并從其客戶的設備中竊取敏感信息���。對代碼的分析顯示存在未實現(xiàn)的功能和大量的日志記錄���,這種情況表明這種威脅正在積極開發(fā)中�����。

全球物流巨頭Expeditors遭受網(wǎng)絡攻擊��,關閉運營系統(tǒng)

據(jù)悉���,全球物流巨頭Expeditors遭受網(wǎng)絡攻擊,關閉運營系統(tǒng)��。

這家總部位于西雅圖的公司的運營受到了廣泛影響�,Expeditors周日在一份聲明中表示:“雖然我們的系統(tǒng)已關閉��,但我們開展業(yè)務的能力將受到限制�����,包括但不限于安排貨物運輸或管理客戶貨物的海關和配送活動����?���!?/p>

該公司目前正在調(diào)查這次攻擊��,并努力恢復其系統(tǒng)�。

新Golang僵尸網(wǎng)絡清空Windows用戶的加密貨幣錢包

一種新的基于golang的僵尸網(wǎng)絡正在積極開發(fā)中,它的運營商每次部署一個新的命令和控制(c2)服務器����,就會捕獲數(shù)百臺Windows設備。

這種以前不為人知的僵尸網(wǎng)絡最早于2021年10月被研究人員發(fā)現(xiàn)�����,并將其命名為“海怪”(kraken)���,它利用煙霧加載程序后門和惡意軟件下載程序傳播到新的Windows系統(tǒng)�。