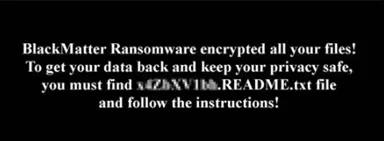

熱門病毒綜述 -Ransom.Win32.BLACKMATTER.THGOCBA

該勒索軟件作為其他惡意軟件釋放的文件或用戶在訪問惡意站點時下載的文件到達系統(tǒng)。其在加密文件后添加后綴:{從機器GUID 生成的字符串}��。

該勒索軟件添加了以下注冊表項��,以便在每次系統(tǒng)啟動時自動執(zhí)行:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\

Windows\CurrentVersion\RunOnce

*{random} = {malware path}\{malware name}

其避免加密如下文件夾中的文件:

該勒索病毒將桌面背景設(shè)置如下:

對該病毒的防護可以從下述鏈接中獲取最新版本的病毒碼:17.335.60

https://console.zbox.filez.com/l/2n6wBS

Oracle WebLogic多個組件漏洞安全風險通告

近日�����,亞信安全CERT監(jiān)控到Oracle官方發(fā)布了安全更新���,修復了CVE-2022-21306��、CVE-2022-21292���、CVE-2022-21371等在內(nèi)的多個存在于Oracle WebLogic中的漏洞���。經(jīng)亞信安全CERT技術(shù)研判��,Oracle WebLogic Server遠程代碼執(zhí)行(CVE-2022-21306)漏洞影響較為嚴重��,建議使用Oracle WebLogic的用戶盡快自查所使用版本并修復漏洞�。

OpenSubtitles數(shù)據(jù)泄露影響到700萬用戶

近期,OpenSubtitles(提供免費電影字幕的網(wǎng)站)向用戶證實����,它已于去年八月遭到黑客攻擊,黑客要求贖金��,以對攻擊保持沉默并刪除泄露的數(shù)據(jù)���。該公司報告說�����,它支付了贖金��,但被盜的數(shù)據(jù)集被泄露�����,似乎正在一些地下論壇上流傳����。

印尼央行在Conti泄露數(shù)據(jù)后確認勒索軟件攻擊

印度尼西亞共和國中央銀行印度尼西亞銀行(BI)證實,上個月勒索軟件攻擊襲擊了其網(wǎng)絡(luò)���。印度尼西亞銀行發(fā)言人還表示�����,襲擊發(fā)生后�����,該銀行的運營沒有中斷��。雖然印度尼西亞銀行沒有將攻擊歸咎于特定的勒索軟件團伙����,但Conti在泄露了一些從印度尼西亞銀行網(wǎng)絡(luò)竊取的文件數(shù)據(jù)后�,聲稱遭到了這次攻擊。

國際紅十字會遭網(wǎng)絡(luò)攻擊����,泄露了515000名“高度脆弱人群”的數(shù)據(jù)

紅十字國際委員會(ICRC)表示,在本周遭到網(wǎng)絡(luò)攻擊����,損害了"超過515000名高度脆弱的人的個人數(shù)據(jù)"。紅十字國際委員會相關(guān)人員表示��,這不是勒索軟件攻擊�����。但在他們的聲明中又提及:他們已被迫關(guān)閉"重建家庭聯(lián)系"項目的系統(tǒng)���。

營銷巨頭RRD證實了Conti勒索軟件攻擊中的數(shù)據(jù)盜竊

據(jù)相關(guān)報道����,RRDonnelly已經(jīng)證實�����,威脅行為者在12月的網(wǎng)絡(luò)攻擊中竊取了數(shù)據(jù)���,BleepingComputer證實這是Conti勒索軟件攻擊�。RRDonnelly(RRD)是一家領(lǐng)先的綜合服務(wù)公司�,為企業(yè)客戶提供通信,商業(yè)印刷和營銷服務(wù)����。該公司在200多個地點擁有33000名員工��,2021年的收入為49.3億美元��。

"異常"間諜軟件竊取工業(yè)企業(yè)的憑據(jù)

研究人員發(fā)現(xiàn)了幾個針對工業(yè)企業(yè)的間諜軟件活動�,旨在竊取電子郵件帳戶憑據(jù)并進行金融欺詐或?qū)⑵滢D(zhuǎn)售給其他行為者��。參與者使用現(xiàn)成的間諜軟件工具���,在非常有限的時間內(nèi)部署每個變體以逃避檢測����。攻擊中使用的商品惡意軟件包括AgentTesla/OriginLogger�,HawkEye,Noon/Formbook�����,Masslogger�,SnakeKeylogger,Azorult和Lokibot�。