安全通告

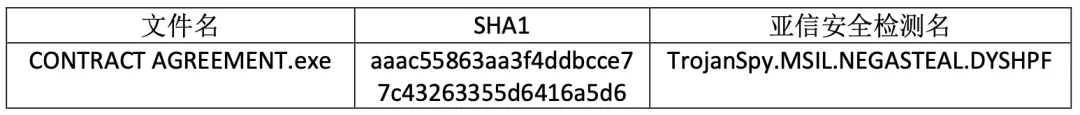

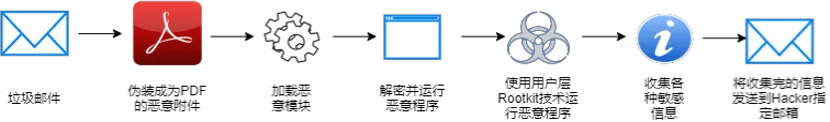

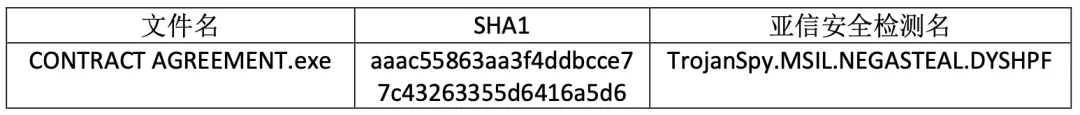

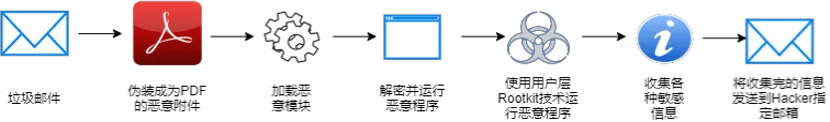

近日����,亞信安全截獲了Agent Tesla間諜木馬最新變種文件,其也被稱(chēng)為NEGASTEAL�����。本次截獲的變種文件將自身偽裝成PDF文檔��,作為郵件附件通過(guò)釣魚(yú)郵件進(jìn)行傳播��。其利用社會(huì)工程學(xué)誘騙用戶(hù)點(diǎn)擊附件的PDF文件���,其實(shí)際上是EXE可執(zhí)行文件����。查看反編譯程序,我們發(fā)現(xiàn)其看起來(lái)像游戲小程序�����,實(shí)際上�����,該程序在隱蔽的位置偷偷加載了一個(gè)惡意模塊�,亞信安全將其命名為T(mén)rojanSpy.MSIL.NEGASTEAL.DYSHPF。

攻擊流程

病毒詳細(xì)分析

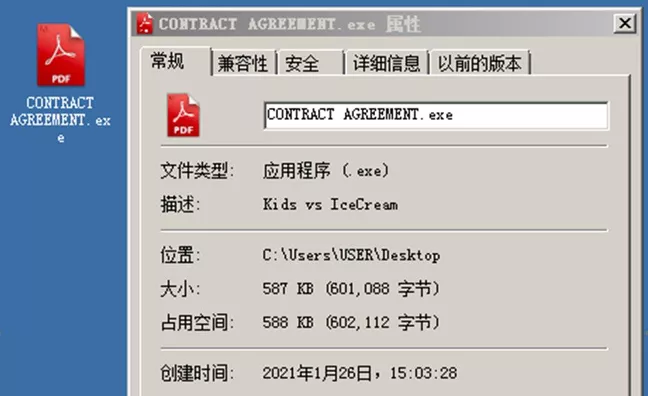

偽裝自身

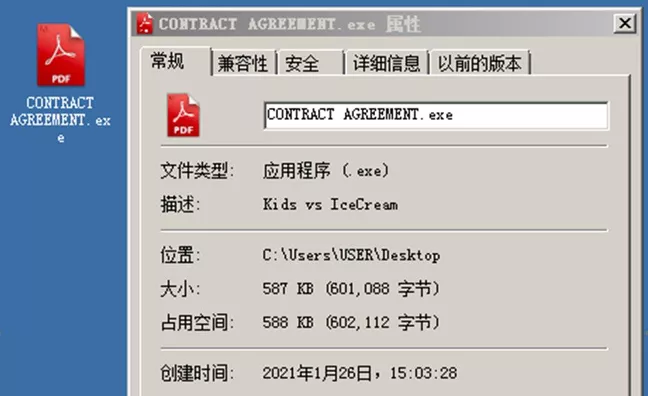

病毒更改程序圖標(biāo)試圖將自身偽裝成PDF文件�,通過(guò)查看擴(kuò)展名發(fā)現(xiàn)其實(shí)際上是EXE可執(zhí)行文件。

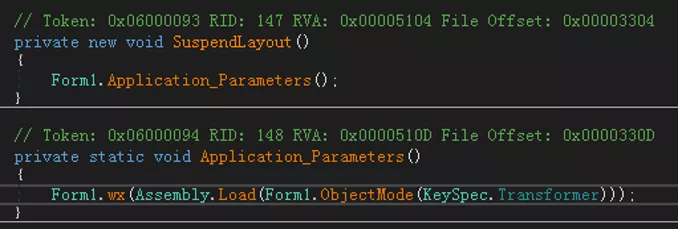

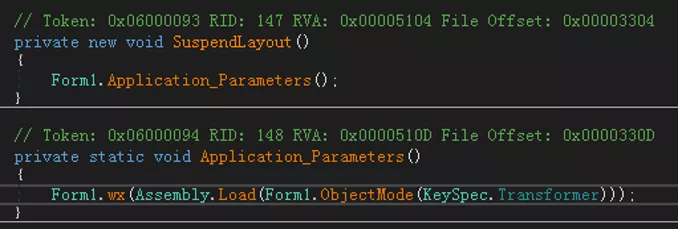

反編譯程序后��,我們發(fā)現(xiàn)該病毒類(lèi)似于小游戲程序��,實(shí)際上�����,程序在隱蔽的位置偷偷加載了一個(gè)惡意模塊����。

Unknown模塊

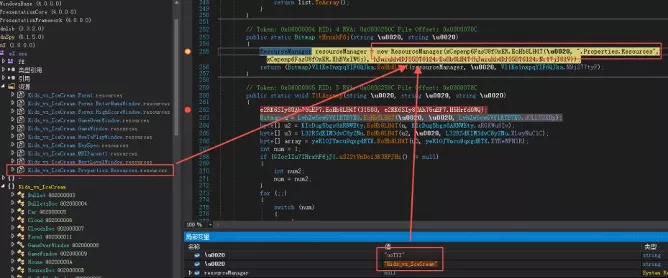

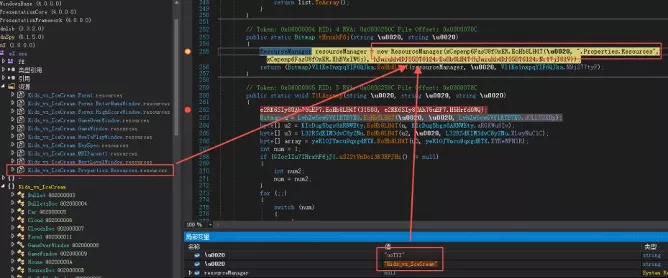

該模塊載入了父進(jìn)程中的一個(gè)資源:

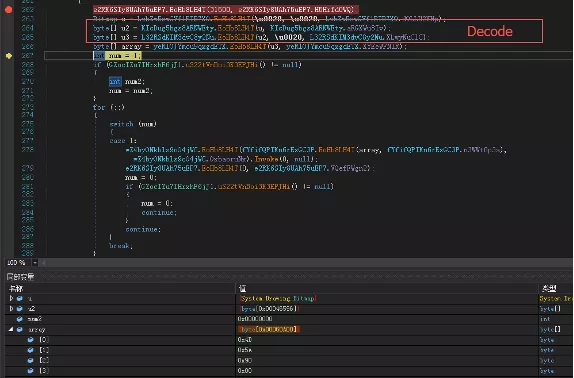

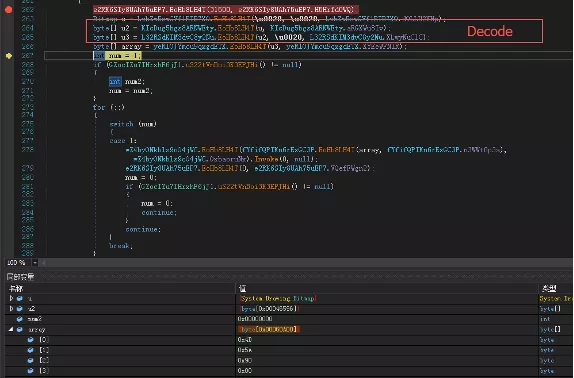

經(jīng)過(guò)一系列解密操作后得到一個(gè)PE可執(zhí)行文件���,并保存到array變量中���。

Array Pe 文件

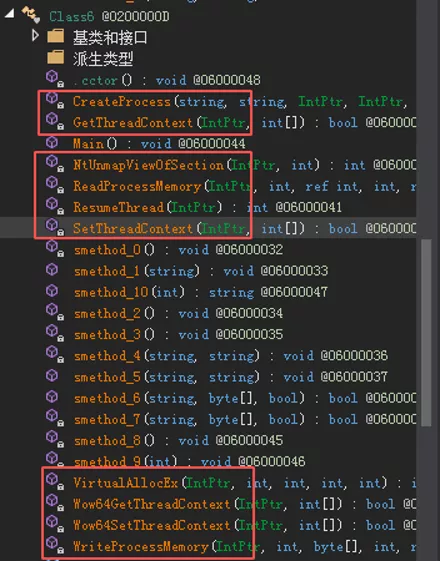

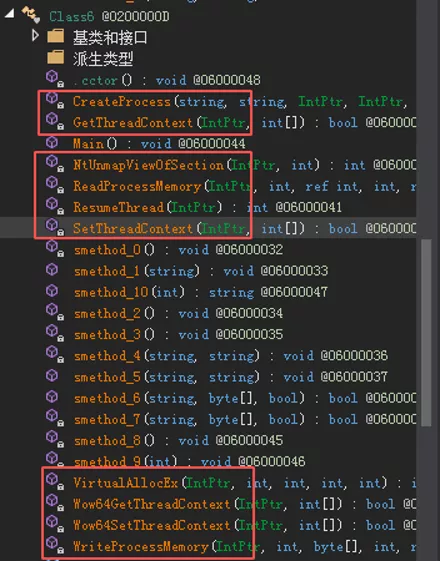

將該P(yáng)e文件Dump出來(lái)繼續(xù)分析��,觀察該文件的函數(shù)列表�����,發(fā)現(xiàn)其導(dǎo)入了幾個(gè)Win32Api函數(shù)�,如下圖所示:

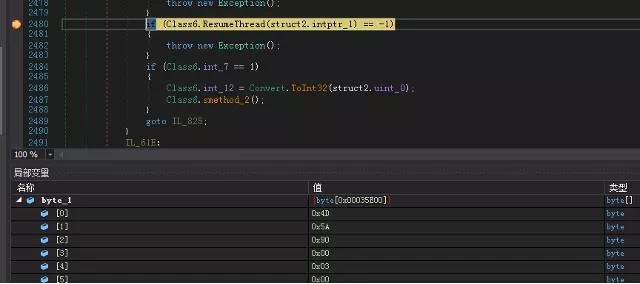

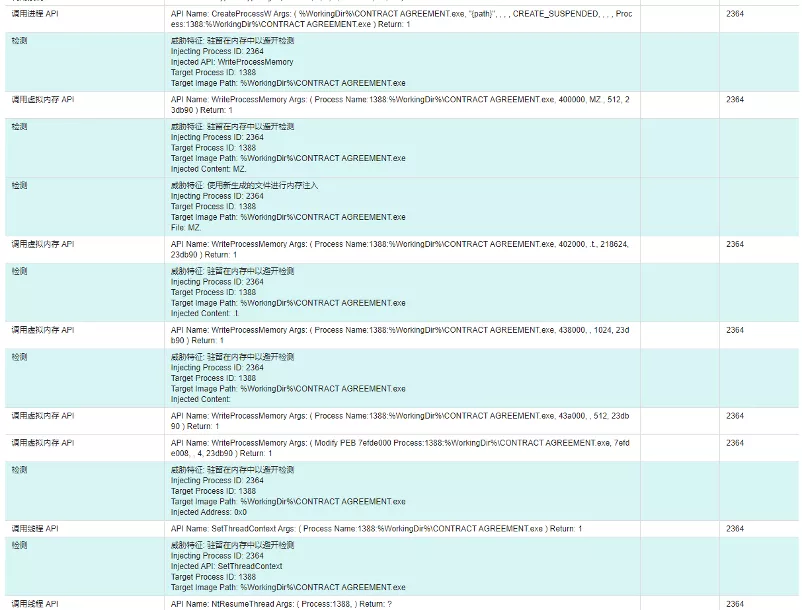

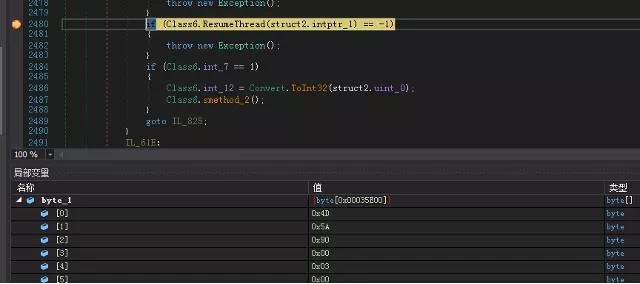

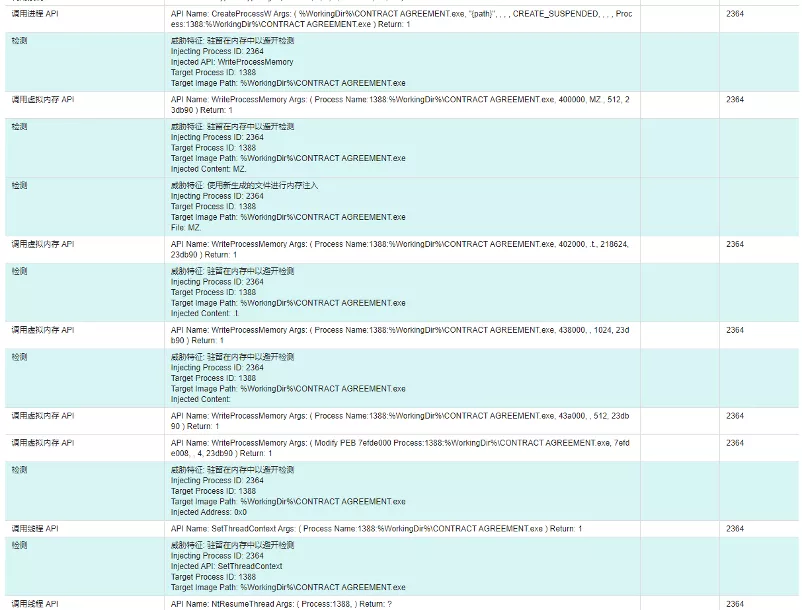

通過(guò)進(jìn)一步分析��,我能發(fā)現(xiàn)其使用了用戶(hù)模式注入技術(shù)執(zhí)行Payload��,我們將Payload Dump出來(lái)做進(jìn)一步分析��。

CreateProcess()創(chuàng)建一個(gè)進(jìn)程��。

GetThreadContext()讀取進(jìn)程線程的上下文標(biāo)志����。

VirtualAllocEx()進(jìn)程中申請(qǐng)內(nèi)存空間存放Payload。

WriteProcessMemory()將Payload數(shù)據(jù)寫(xiě)入申請(qǐng)的進(jìn)程空間中��。

SetThreadContext()告訴進(jìn)程線程Payload從哪里開(kāi)始執(zhí)行。

ResumeThread()恢復(fù)線程執(zhí)行����。

【DDAn檢測(cè)截圖】

Payload

?收集瀏覽器用戶(hù)信息(瀏覽器上保存的密碼)。

"Brave"

@"C:\Users\USER\AppData\Local\BraveSoftware\Brave-Browser\User Data"

"CentBrowser"

@"C:\Users\USER\AppData\Local\CentBrowser\User Data"

"Chromium"

@"C:\Users\USER\AppData\Local\Chromium\User Data"

"Uran"

@"C:\Users\USER\AppData\Local\uCozMedia\Uran\User Data"

"Coccoc"

@"C:\Users\USER\AppData\Local\CocCoc\Browser\User Data"

"Epic Privacy"

@"C:\Users\USER\AppData\Local\Epic Privacy Browser\User Data"

"7Star"

@"C:\Users\USER\AppData\Local\7Star\7Star\User Data"

"Kometa"

@"C:\Users\USER\AppData\Local\Kometa\User Data"

"Vivaldi"

@"C:\Users\USER\AppData\Local\Vivaldi\User Data"

"Sputnik"

@"C:\Users\USER\AppData\Local\Sputnik\Sputnik\User Data"

"Cool Novo"

@"C:\Users\USER\AppData\Local\MapleStudio\ChromePlus\User Data"

"Sleipnir 6"

@"C:\Users\USER\AppData\Local\Fenrir Inc\Sleipnir5\setting\modules\ChromiumViewer"

"QIP Surf"

@"C:\Users\USER\AppData\Local\QIP Surf\User Data"

"Comodo Dragon"

@"C:\Users\USER\AppData\Local\Comodo\Dragon\User Data"

"Orbitum"

@"C:\Users\USER\AppData\Local\Orbitum\User Data"

"360 Browser"

@"C:\Users\USER\AppData\Local\360Chrome\Chrome\User Data"

"Liebao Browser"

@"C:\Users\USER\AppData\Local\liebao\User Data"

"Opera Browser"

@"C:\Users\USER\AppData\Roaming\Opera Software\Opera Stable"

"Citrio"

@"C:\Users\USER\AppData\Local\CatalinaGroup\Citrio\User Data"

"Elements Browser"

@"C:\Users\USER\AppData\Local\Elements Browser\User Data"

"Chedot"

@"C:\Users\USER\AppData\Local\Chedot\User Data"

"Amigo"

@"C:\Users\USER\AppData\Local\Amigo\User Data"

"Torch Browser"

@"C:\Users\USER\AppData\Local\Torch\User Data"

"Yandex Browser"

@"C:\Users\USER\AppData\Local\Yandex\YandexBrowser\User Data"

"Iridium Browser"

@"C:\Users\USER\AppData\Local\Iridium\User Data"

"Coowon"

@"C:\Users\USER\AppData\Local\Coowon\Coowon\User Data"

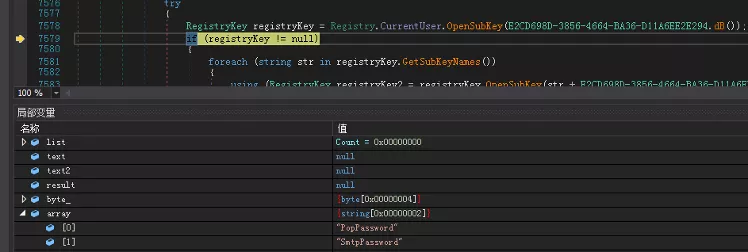

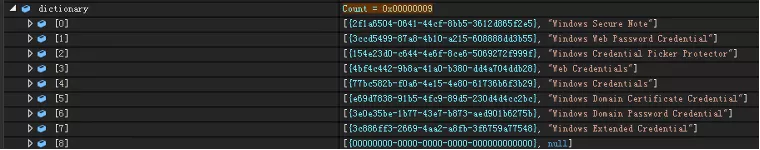

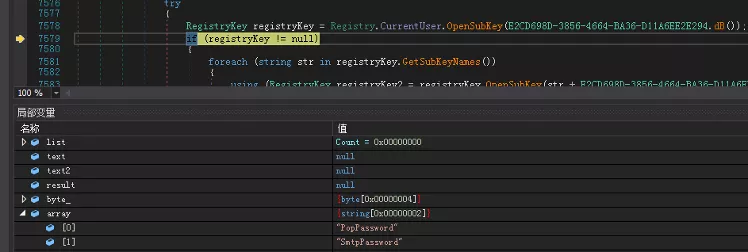

?收集PopPassword和SmtpPassword����。

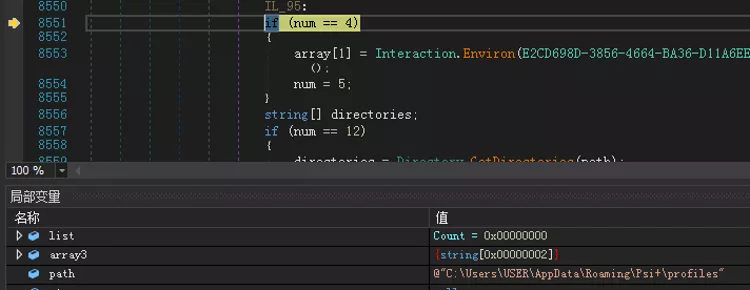

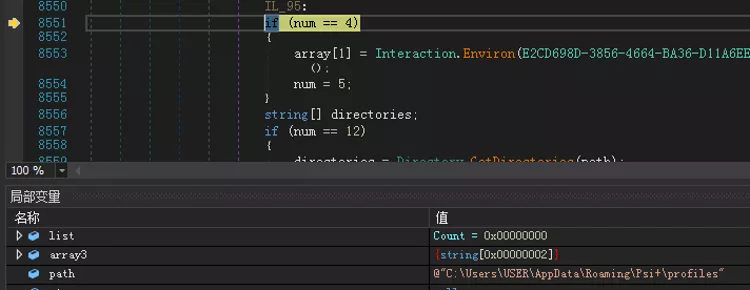

?收集Psi+軟件的配置信息。

?收集Trillian及時(shí)通訊軟件的用戶(hù)信息�����。

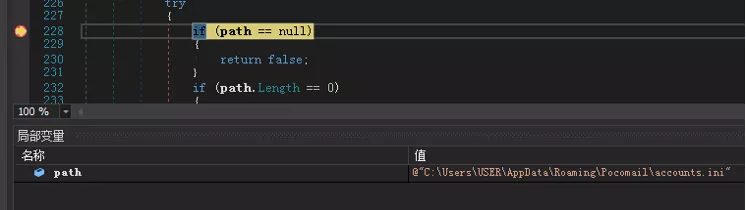

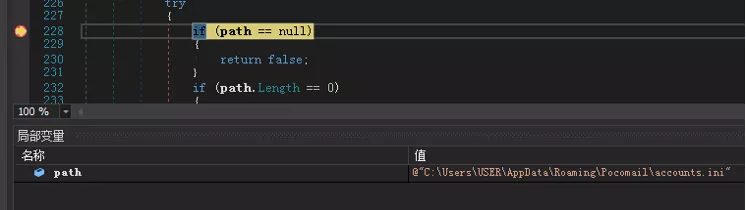

?收集Pocomail的用戶(hù)信息�����。

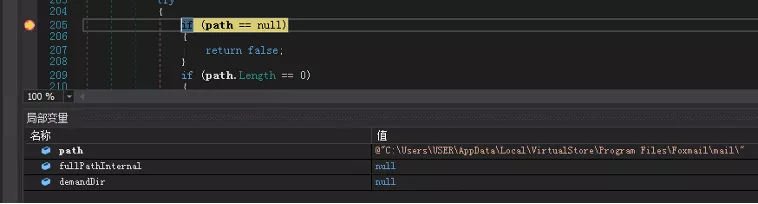

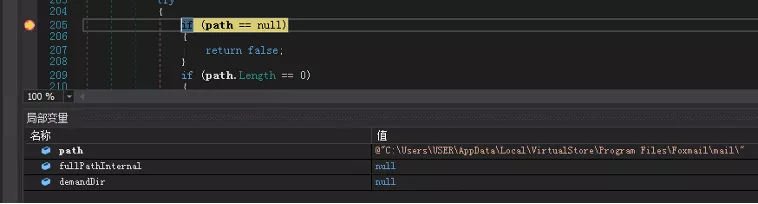

?收集FoxMail相關(guān)信息�����。

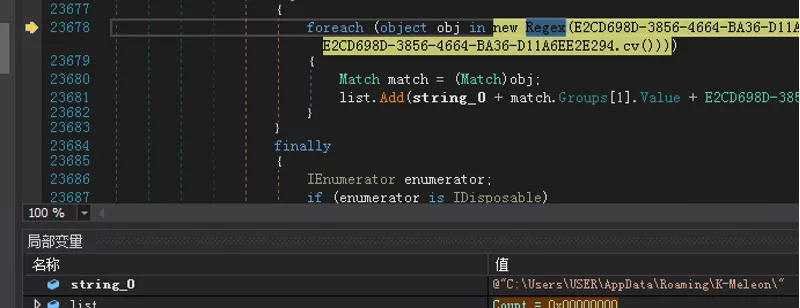

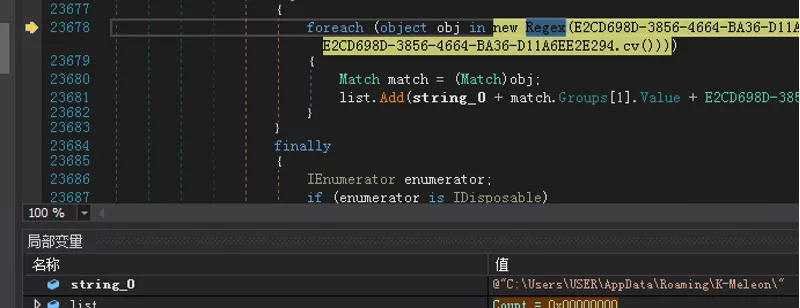

?收集k-meleon瀏覽器相關(guān)信息���。

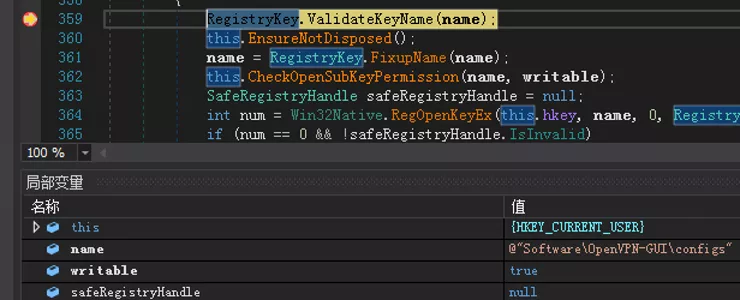

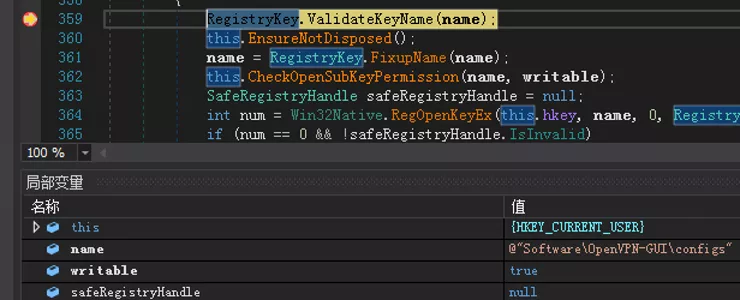

?收集OpenVPN相關(guān)配置信息���。

?收集Filezilla服務(wù)器配置信息���。

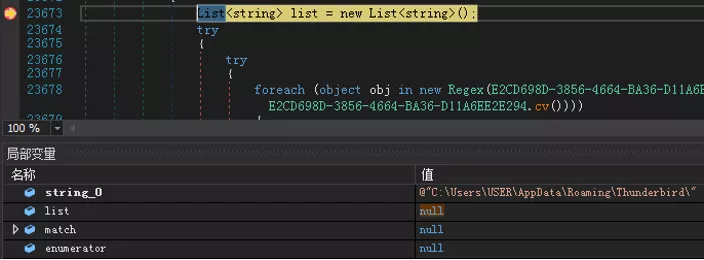

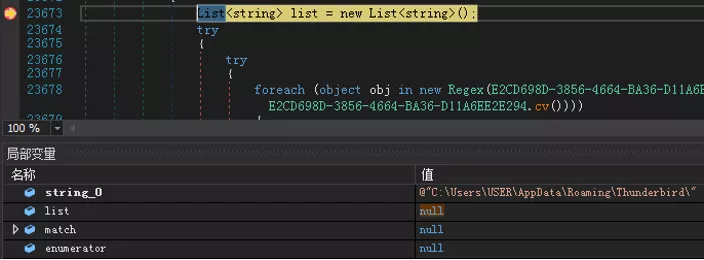

?收集thunderbird相關(guān)信息�����。

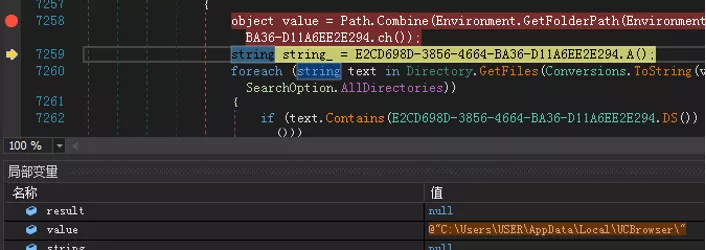

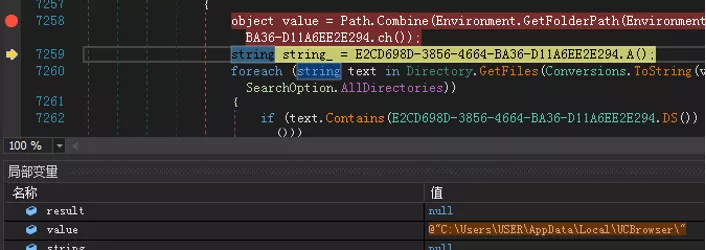

?收集UCBrowser信息��。

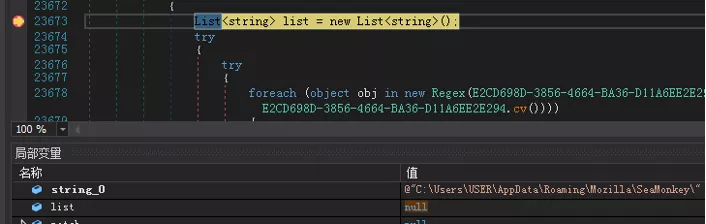

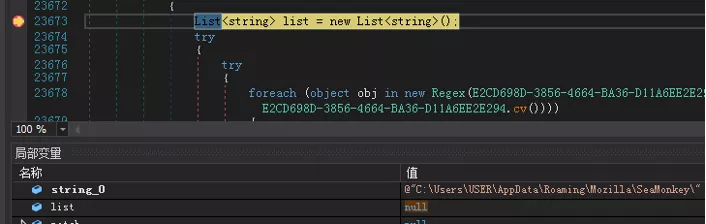

?收集Mozilla SeaMonkey軟件配置信息��。

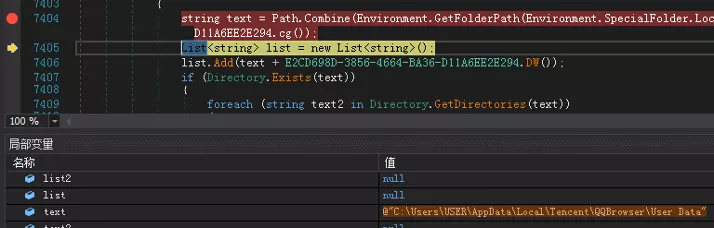

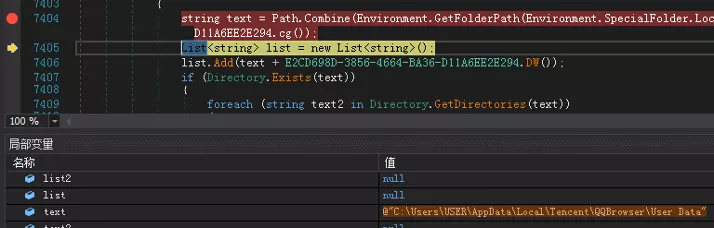

?收集QQBrowser瀏覽器信息�����。

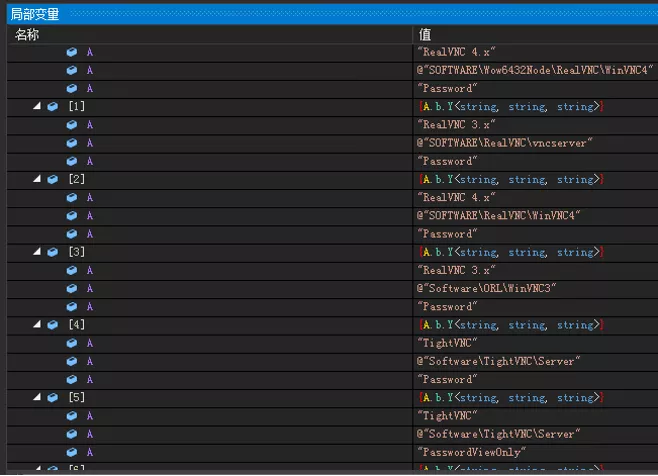

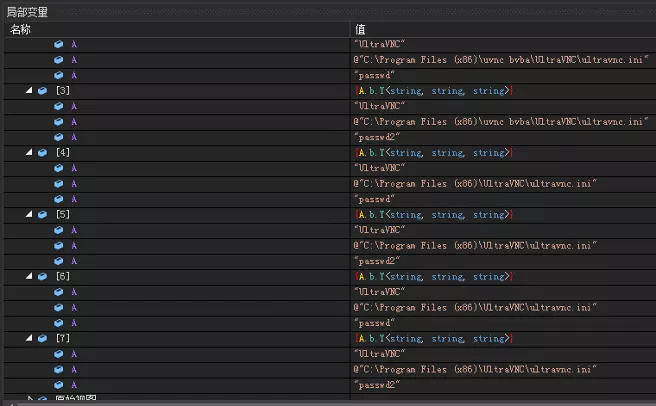

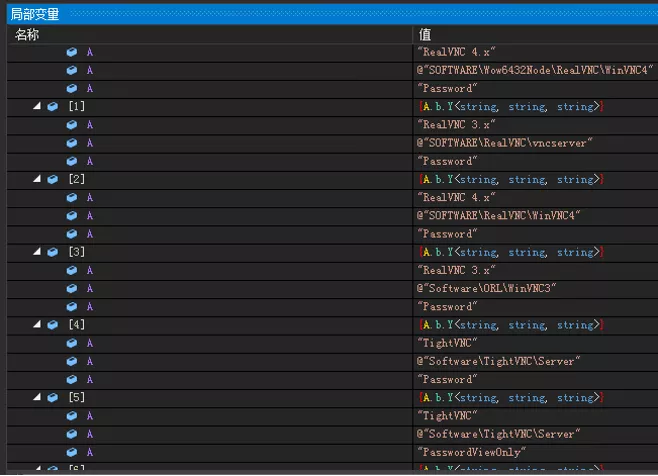

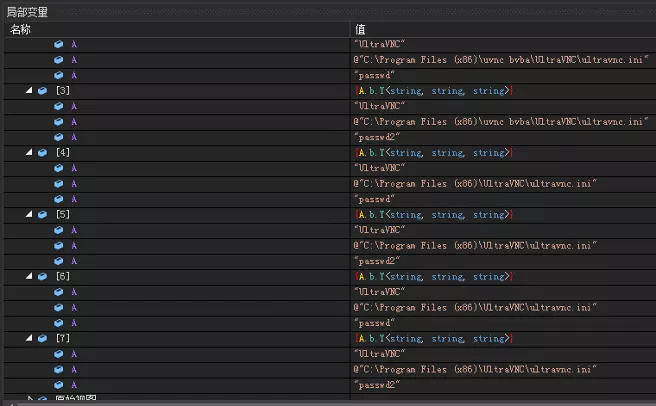

?收集RealVNC����,TightVNC,UltraVNC遠(yuǎn)程控制軟件的配置����。

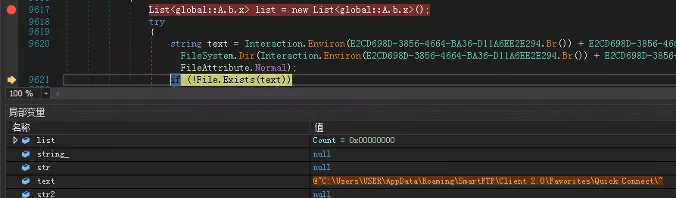

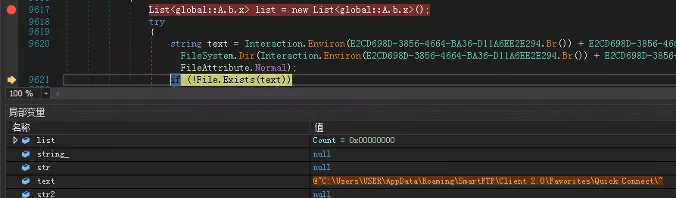

?收集SmartFTP配置信息。

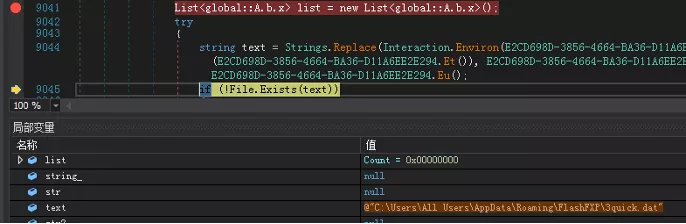

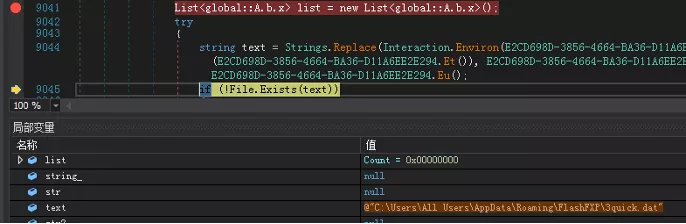

?收集FlashFXP配置信息����。

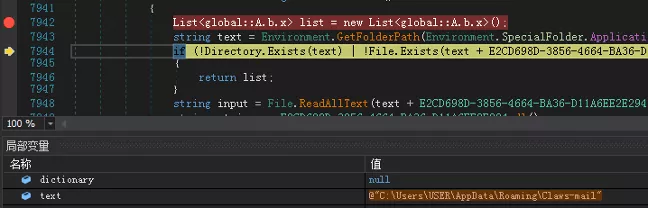

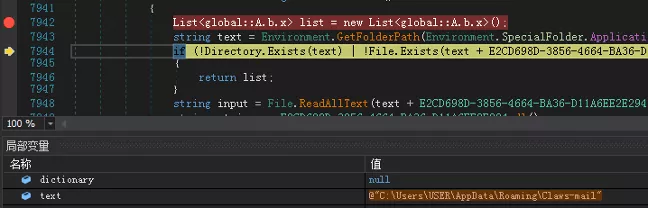

?收集Claws-mail相關(guān)信息。

?收集如下信息:

@"C:\Users\USER\AppData\Roaming\CoreFTP\sites.idx"

@"C:\Users\USER\AppData\Roaming\Comodo\IceDragon\"

{C:\Users\USER\AppData\Local\NordVPN}

@"C:\FTP Navigator\Ftplist.txt"

@"C:\Users\USER\AppData\Roaming\Moonchild Productions\Pale Moon\"

@"C:\Users\USER\AppData\Roaming\Mozilla\Firefox\"

@"C:\Users\USER\AppData\Roaming\Flock\Browser\"

@"C:\Users\USER\AppData\Local\Mailbird\Store\Store.db"

@"C:\Users\USER\AppData\Roaming\8pecxstudios\Cyberfox\"

@"C:\Users\USER\AppData\Roaming\Postbox\"

@"C:\Users\USER\AppData\Roaming\Apple Computer\Preferences\keychain.plist"

@"C:\Users\USER\AppData\Roaming\eM Client\accounts.dat"

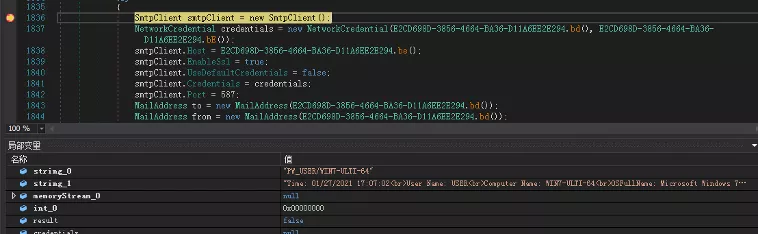

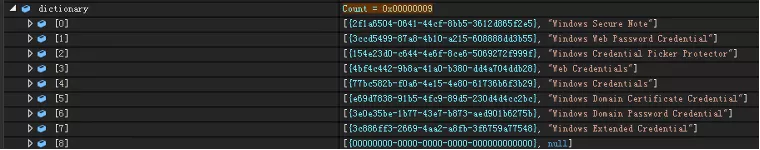

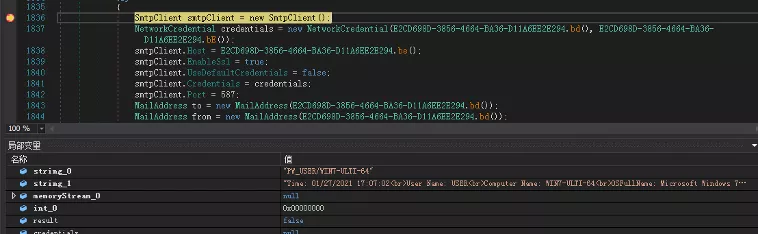

整合收集到的信息,通過(guò)郵件將收集到的信息發(fā)送給Hacker�。

亞信安全產(chǎn)品解決方案

亞信安全病毒碼版本16.559.60,云病毒碼版本16.559.71�,全球碼版本16.561.00已經(jīng)可以檢測(cè),請(qǐng)用戶(hù)及時(shí)升級(jí)病毒碼版本����;

惡意URL已經(jīng)可以被web信譽(yù)攔截;

亞信安全DDAn已經(jīng)可以檢測(cè)該病毒��。

安全建議

打開(kāi)系統(tǒng)自動(dòng)更新�����,并檢測(cè)更新進(jìn)行安裝���;

請(qǐng)到正規(guī)網(wǎng)站下載程序����;

不要點(diǎn)擊來(lái)源不明的郵件以及附件��,郵件中包含的鏈接����;

采用高強(qiáng)度的密碼���,避免使用弱口令密碼,并定期更換密碼����;

盡量關(guān)閉不必要的端口及網(wǎng)絡(luò)共享���;

請(qǐng)注意備份重要文檔�。備份的最佳做法是采取3-2-1規(guī)則���,即至少做三個(gè)副本���,用兩種不同格式保存,并將副本放在異地存儲(chǔ)����。

IOCs